Sklep Google Play to główny rynek darmowych i płatnych aplikacji na Androida. Usprawnia proces przeglądania, pobierania i instalowania różnych aplikacji - ułatwiając w ten sposób korzystanie ze smartfonów. Jednak nie jest to jedyny rynek, w którym można pobierać aplikacje na Androida. Istnieje wiele rynków zewnętrznych.

Niektóre rynki oferują otwarte, bezpłatne lub specjalistyczne aplikacje, podczas gdy inne mogą zawierać pirackie lub crackowane aplikacje. Dzięki prostemu wyszukiwaniu w Google możesz łatwo pobrać płatne aplikacje i gry za darmo. Początkujący użytkownik może załadować te aplikacje bez zrozumienia konsekwencji. W tym artykule, informujemy, dlaczego należy zachować ostrożność podczas pobierania aplikacji na Androida z przypadkowych witryn internetowych.

Potrzeba zewnętrznych platform Android Marketplaces

Google ulepszył swój sklep z aplikacjami w ciągu ostatnich kilku miesięcy, ale czasami możesz potrzebować aplikacji z zewnętrznych rynków. Istnieją uzasadnione powody, dla których istnieją takie zastępcze sklepy i chociaż mogą nie zawierać wszystkich funkcji, które możesz chcieć, przydają się, gdy są potrzebne. Aplikacje hostowane na tych zewnętrznych platformach handlowych należą do następujących kategorii:

- Pierwsza kategoria obejmuje aplikacje, które są również dostępne w sklepie Google Play. Twórcy aplikacji mogą zdecydować się na przesyłanie swoich aplikacji zarówno na oficjalne, jak i alternatywne rynki, aby dotrzeć do większej liczby użytkowników.

- Druga kategoria zawiera aplikacje dostępne tylko na zewnętrznych platformach handlowych. Deweloperzy aplikacji mogą tworzyć aplikacje skierowane do określonych klientów (np. W ich własnych regionach, krajach lub językach).

- Trzecia kategoria zawiera aplikacje, które są darmowe i open-source (FOSS). Na przykład F-Droid to katalog aplikacji FOSS na platformę Android. Aplikacja kliencka F-Droid ułatwia przeglądanie, instalowanie i śledzenie aktualizacji na urządzeniu.

- Czwarta kategoria zawiera aplikacje, które nie są dostępne w Twoim kraju ze względu na ograniczenia geograficzne lub pozwalają zainstalować starsze wersje popularnych aplikacji. Może to pomóc w przywróceniu określonej aplikacji do wcześniejszej wersji, jeśli nowa zacznie się zawieszać lub usunie często używane funkcje.

Jak widać z powyższej listy, zewnętrzne platformy handlowe istnieją z ważnych powodów. Niestety nie wszystkie platformy handlowe są takie same. Aby zarabiać pieniądze, niektóre rynki oferują pirackie aplikacje i gry na Androida za darmo lub, co gorsza, przepakowują popularne aplikacje za pomocą złośliwego kodu, aby infekować urządzenia z Androidem. Google nie ma żadnych zasad regulujących te zewnętrzne platformy handlowe ani ich nie popiera.

Ryzyko związane z pobieraniem aplikacji z losowych witryn internetowych

Pokazało to ostatnie badanie przeprowadzone przez firmę Trend Micro złośliwe aplikacje są powszechne na zewnętrznych rynkach. Najbardziej godną uwagi cechą tych złośliwych aplikacji (wykrywanych jako ANDROIDOS_LIBSKIN.A) jest ich zdolność do rootowania. Gdy aplikacja uzyska uprawnienia roota, może robić wszystko z Twoim urządzeniem - instalować aplikacje bez Twojej wiedzy, kraść Twoje dane osobowe lub kraść dane logowania do banku.

Raport firmy Arstechnica wykazał również, że niektóre aplikacje dostępne na zewnętrznym rynku mają rozszerzenie możliwość zrootowania telefonu. Po zainstalowaniu zainfekowanej aplikacji wysyła ona Twoje dane do zdalnego serwera, który z kolei pobiera szereg rootkitów wykorzystujących exploity Android KitKat i Lollipop OS. Zrootowane urządzenie następnie instaluje aplikacje, które z kolei kradną tokeny uwierzytelniające z Twojego konta Google.

Cheetah Mobile Security Lab pobrało próbki z kilku zewnętrznych rynków i znalazło kilka interesujących faktów. Większość z tych aplikacji zawiera złośliwy kod ukryty w popularnych aplikacjach i grach. Wśród nich 39% stanowi oprogramowanie reklamowe, a 0,08% złośliwe oprogramowanie wysokiego ryzyka.

Chociaż jest więcej raportów, badania te dowodzą, że większość złośliwego oprogramowania pochodzi spoza Sklepu Google Play. Złośliwe oprogramowanie jest dystrybuowane na wiele sposobów - w przebraniu pirackiej aplikacji, legalnej aplikacji przepakowanej złośliwym kodem, ataku typu drive-by download i nie tylko..

-

Legalne aplikacje przepakowane

Przepakowywanie jest najgorszą formą ataku, ponieważ autorzy złośliwego oprogramowania zwykle umieszczają złośliwy kod w popularnych aplikacjach i rozpowszechniają go na zewnętrznym rynku. Podobnie jak inne aplikacje, przepakowane aplikacje wykorzystują taktyki inżynierii społecznej, wyświetlanie tego samego interfejsu użytkownika, ikony i etykiet aplikacji, aby oszukać użytkowników. Twoje urządzenie staje się podatne na ataki, po prostu pobierając i instalując te zainfekowane aplikacje.

Zgodnie z tym artykułem firmy Trend Micro większość tych przepakowanych aplikacji zastępuje reklamy w aplikacji lub osadza nowe w celu kradzieży lub przekierowania przychodów z reklam, co powoduje straty finansowe dla pierwotnych programistów i szkodzi użytkownikom.

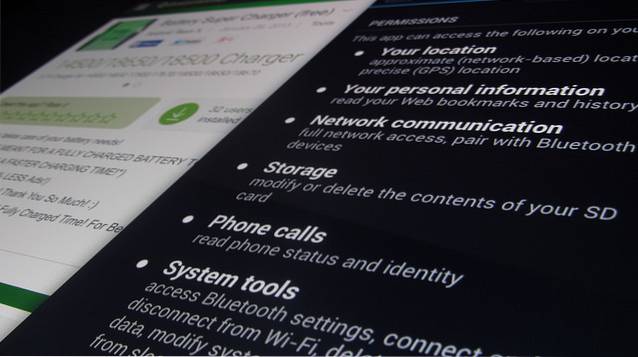

Przepakowana aplikacja ze złośliwym kodem może wykonywać różnorodne złośliwe działania, takie jak włączanie GPS bez zgody użytkownika na uzyskanie dokładnej lokalizacji, wysyłanie SMS-ów na numery o podwyższonej opłacie, rootowanie telefonu w celu uzyskania pełnych uprawnień administratora, pobieranie dodatkowych aplikacji z Internetu, a nawet rejestrowanie zainfekowanych telefonów jako botów.

-

Drive-by Download Attack

W tym przypadku, gdy użytkownik kliknie łącze reklamowe w aplikacji, zrobi to przekierować użytkownika do złośliwej witryny który twierdzi, że jest uniwersalnym programem do pobierania wideo lub fałszywym analizatorem baterii. Ta fałszywa aplikacja używa legalnej ikony i znanego interfejsu, aby oszukać użytkowników, uzyskując w ten sposób pozwolenie na dostęp do pamięci urządzenia, tożsamości telefonu, lokalizacji, kontaktów i adresu IP.

ZOBACZ RÓWNIEŻ: Najlepsze sposoby na zachowanie prywatności w systemie Android

Uważaj na złośliwe aplikacje na Androida

Status open source Androida sprawia, że jest on łatwo dostępny dla ludzi i programistów jako całości, ale także pozostawia otwarte drzwi dla złośliwych aplikacji. Google uważnie monitoruje Sklep i aktualizuje go w razie potrzeby. Zepsute aplikacje czasami się prześlizgują, ale Google dość szybko usuwa wszystko, co jest problematyczne. Jeśli chcesz aplikację, wyszukaj w Sklepie Play, zamiast korzystać z wyszukiwarki Google (możesz łatwo pobrać piracką aplikację za darmo, a jeśli w to nie wierzysz, po prostu wyszukaj Nova Launcher Prime APK). Podsumowując, zawsze najlepiej jest instalować tylko aplikacje ze Sklepu Play.

Cóż, takie były nasze przemyślenia na temat tego, dlaczego nigdy nie należy pobierać aplikacji na Androida z przypadkowych źródeł. Co myślisz? Daj nam znać, co myślisz w sekcji komentarzy poniżej.

Gadgetshowto

Gadgetshowto