Telegram jest uważany za jedną z najbezpieczniejszych platform przesyłania wiadomości, ale badacz bezpieczeństwa niedawno odkrył lukę w kliencie stacjonarnym Telegrama, która ujawniała adresy IP użytkowników podczas wykonywania połączeń.

Dhiraj Mishra, ekspert ds. Bezpieczeństwa, który odkrył lukę, zauważył, że Telegram Messenger dla Windows i Telegram dla komputerów stacjonarnych nie oferują narzędzia do wyłączania połączeń peer-to-peer (P2P), co oznacza, że adresy IP użytkowników zostaną ujawnione za każdym razem, gdy dzwonią.

Co to są połączenia peer-to-peer?

Aplikacja Telegram oferuje funkcję zwaną połączeniami peer-to-peer, którą użytkownicy mogą włączać i wyłączać. Gdy funkcja P2P jest wyłączona, wszystkie połączenia wykonywane przez użytkowników są kierowane przez serwery Telegrama w celu ukrycia adresu IP, jednak wyłączenie tej funkcji prowadzi do pogorszenia jakości dźwięku podczas połączenia.

Jaka była wada?

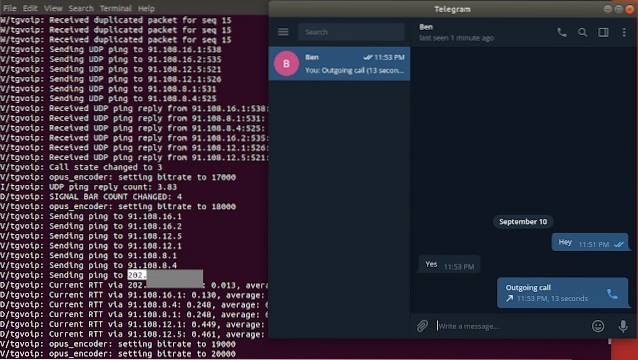

Telegram dla komputerów stacjonarnych i Telegram Messenger dla systemu Windows nie oferują opcji wyłączania takich połączeń, co oznacza, że adresy IP mogą zostać przechwycone przez stronę trzecią. Badacz bezpieczeństwa ujawnił, że jeśli funkcja P2P nie jest wyłączona lub jest nieobecna, IP serwera Telegram, IP dzwoniącego, a także adres IP odbiorcy wyciekają. Jak więc można wykorzystać tę lukę? Cóż, haker musi tylko zadzwonić do klienta stacjonarnego Telegrama, aby poznać Twój adres IP.

Telegram naprawia usterkę

Ekspert ds. Bezpieczeństwa zgłosił lukę Telegramowi za pośrednictwem pliku Dowód koncepcji (PoC) video, a firma szybko go załatała, wprowadzając aktualizację, która wprowadziła opcję wyłączenia ustawień P2P. W nagrodę za znalezienie błędu Mishra otrzymał 2000 € jako nagrodę za błąd.

Gadgetshowto

Gadgetshowto